Android

- Membuat launcher android

- Akses localhost dari emulator android get refused

- Melihat data sqlite android pada eclipse

- Dasar logika membuat program android

- Layar emulator android ngeblank

- Exit android code

- Menulis log android

- Menginstal android di netbeans

- Membuat edittext android readonly

- Disable menu back android

- Menginstal android pada eclipse bagian 1

- Membuat single check pada check box android

- Membuat Ratingbar android

- Membuat Togglebutton android

- Mengenal ukuran di android pixels, density, dpi, dip, dp, dps, sp, sip

- Serba serbi pixel ,kepadatan layar ppi handphone, ukuran layar

- Daur hidup program android

- Set ukuran launcher icon untuk program android

- Berpindah activity pada android mengunakan intent

- Layout pada android

- Set main activity android

- Merubah time out adb

- Tips mempercepat loading emulator yang melambat

- Mengganti title bar android

- Membuat splash screen android

- Dasar koneksi http post android

- anatomi / struktur project android

- Generate-api-key-maps-google-untuk-android

- Error signed android eclipse

- Error setcontentview Activity not found by R.id

- error terminal adb bash not found android mac

- Menambahkan Google Play Services pada android SDK

- Import google play services kedalam project

- Android maps v2 tutorial

- Menggunakan debug keystore latihan untuk maps v2 android

- Menginstal Google Play Services pada Emulator

- Error R.java android not generated

- Download apk tanpa login gmail dari website

- free sound for game

- Resources untuk game

- Tips connect emulator android pada eclipse yang disconnect

- Mengkoneksikan hp android sebagai emulator untuk running aplikasi pada eclipse

- Mendapatkan alamat dari koordinat maps android v2

- Sekilas tentang admob dan android

- error android linux Parsing Data for android-L failed Unsupported major.minor version 51.0

- Kebijakan Google bagi pengembang aplikasi android pada google play

- instalasi andengine GLES 2 pada eclipse

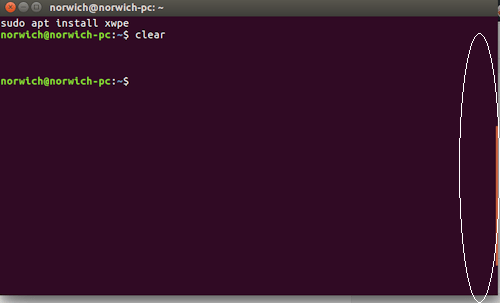

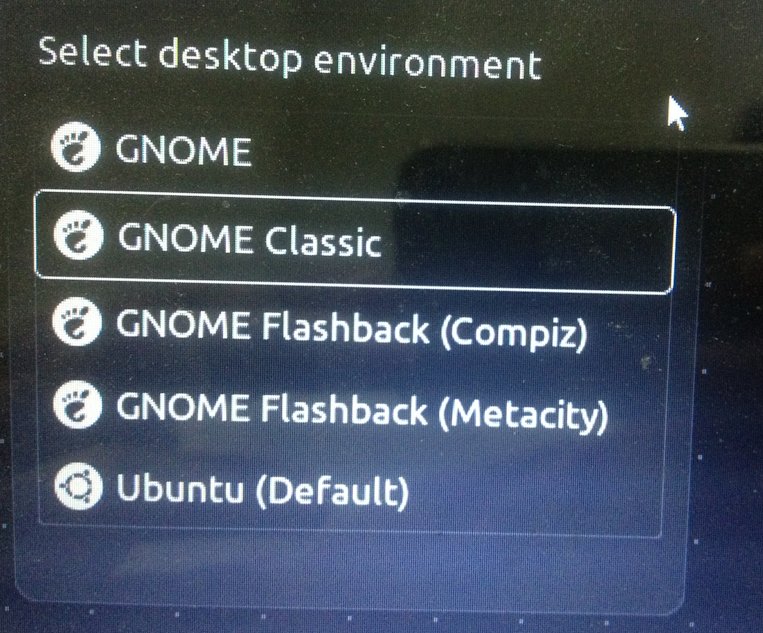

- Menginstal android studio pada linux

IP TABLES

- Belajar ip tables

- Drop Reject blok paket mengunakan ip tables

- Menyimpan konfigurasi iptables secara permanen tanpa hilang saat reboot

- Menampilkan list aturan rule Iptables linux dengan nomor

- menambah menyimpan dan menghapus aturan pada iptables linux

- blok port 80 mengunakan IPTables

- melihat log IPTables linux

- blok multiple port dengan iptables linux

- ijinkan beberapa port dan tutup lainnya pada iptables linux

- memberikan rule standart / default policy pada iptables

- membuat log pada IPTables

- merubah lokasi log iptables

LINUX

- cek port open linux secara remote

- disable root login ssh

- melihat versi debian

- mencari file di linux mengunakan bash

- setting bash agar tanggal pada command history tersimpan

MYSQL

PHP

- menggabungkan isi array kedalam string php

- mendapatkan keys array asosiatif php

- mencari array berdasar keys dan mengembalikan indeks array

- menampilkan array multidimensi dengan PHP

- cek timezone php

- load data dari database menggunakan datagrid jeasyui dengan php

- get php reporting error

- cek timezone php

- Mengenal lamda dan closure (tobecontinue)

- get post slim 3 php

SQL

- left outer join dengan kondisi while

- mengambil baris terakhir dari kolom tipe date dengan kondisi while

- multiple select subquery sql

TELEPON

WEBSITE

- auto height text area

- disable webserver signature apache

- apa itu bower

- Apa itu bootstrap

- memperpanjangn ssl gotrust with ev

- jquery append automatically complete tag html

- tombol reset data pada datagrid jeasyui from buttontombol reset data pada datagrid jeasyui from button

- load data dari database menggunakan datagrid jeasyui dengan php

- return false onclick with a function

LAINNYA